Őrizetben a LockBit Ransomware kártevő fejlesztője

Rostislav Panev vádlott őrizetben az Izraelből az Egyesült Államoknak történő kiadatásáig.

Rostislav Panev vádlott őrizetben az Izraelből az Egyesült Államoknak történő kiadatásáig.

A New Jersey körzetben benyújtott pótlólagos büntetőjogi panaszt a napokban hozták nyilvánosságra, amelyben egy orosz és egy izraeli kettős állampolgárságú személyt vádolnak a LockBit zsarolóvíruscsoport fejlesztőjeként. Augusztusban az 51 éves, orosz és izraeli kettős állampolgárságú Panevet Izraelben letartóztatták az Egyesült Államok ideiglenes letartóztatási kérelme alapján az Egyesült Államoknak való kiadatás céljából. Panev jelenleg Izraelben van őrizetben, amíg ki nem adják a pótlólagos feljelentésben szereplő vádak alapján.

„Az Igazságügyi Minisztérium a világ legveszélyesebb zsarolóprogramjai ellen folytatott munkája nem csak a hálózatok felszámolására terjed ki, hanem az ezek létrehozásáért és működtetéséért felelős személyek felkutatására és bíróság elé állítására is” — mondta Merrick B. Garland igazságügyi miniszter. „Három olyan személy, akik állítólag felelősek a LockBit több ezer áldozat ellen elkövetett kibertámadásaiért, már őrizetben van, és partnereinkkel együtt továbbra is azon fogunk dolgozni, hogy felelősségre vonjuk mindazokat, akik a váltságdíjas támadásokat vezetik és lehetővé teszik.”

„Panev letartóztatása tükrözi a minisztérium elkötelezettségét, hogy minden eszközzel fellépjen a zsarolóvírus fenyegetés ellen” – mondta Lisa Monaco főügyészhelyettes. „Az idei évet a LockBit – a világ legkártékonyabb zsarolóvírus csoportja – összehangolt nemzetközi megzavarásával kezdtük. A mai napig három LockBit-szereplő van őrizetben, köszönhetően nyomozóink szorgalmának és világszerte fennálló erős partnerkapcsolatainknak. Ez az ügy mintául szolgál az elkövetkező évek zsarolóvírusokkal kapcsolatos nyomozásaihoz.”

„A feltételezett fejlesztő, Panev letartóztatása része az FBI folyamatos erőfeszítéseinek, amelyek célja a LockBit zsarolóprogram-csoport, az egyik legelterjedtebb zsarolóprogram-változat megzavarása és felszámolása világszerte” – mondta Christopher Wray, az FBI igazgatója. „A LockBit csoport világszerte a köz- és magánszektor áldozatait vette célba, köztük iskolákat, kórházakat és kritikus infrastruktúrát, valamint kisvállalkozásokat és multinacionális vállalatokat. Nem számít, hogy mennyire rejtett vagy fejlett a fenyegetés, az FBI továbbra is elkötelezett az ügynökségközi partnereinkkel való együttműködés mellett, hogy megvédjük a kiber-ökoszisztémát, és felelősségre vonjuk azokat, akik felelősek ezekért a bűncselekményekért.”

„A büntetőfeljelentés szerint Panev rosszindulatú szoftvereket fejlesztett ki és tartotta fenn a LockBit infrastruktúráját, amely egykor a világ legpusztítóbb zsarolóvírus csoportja volt, és áldozatok ezreit támadta meg, több milliárd dolláros kárt okozva” — mondta Nicole M. Argentieri főügyészhelyettes, az Igazságügyi Minisztérium bűnügyi osztályának vezetője. „A LockBit infrastruktúrájának felszámolására irányuló hazai és nemzetközi bűnüldöző partneri akcióinkkal együtt a bűnügyi osztály megzavarta a LockBit működését azzal, hogy vádat emelt hét kulcsfontosságú tagja (köztük a társszervek, a fejlesztők és a rendszergazda) ellen, és e vádlottak közül hármat – köztük Panevet – letartóztatott. Különösen hálásak vagyunk az Europol, az Egyesült Királyság, Franciaország és Izrael hatóságaival kialakított partnerségünkért, amely megmutatja, hogy ha a hasonlóan gondolkodó országok együttműködnek, a kiberbűnözők nehezebben menekülnek az igazságszolgáltatás elől.”

„Ahogy a panaszban állítják, Panev éveken át építette és karbantartotta azokat a digitális fegyvereket, amelyek lehetővé tették LockBit-társainak, hogy világszerte pusztítást végezzenek és több milliárd dolláros kárt okozzanak” – mondta Philip R. Sellinger, New Jersey állam ügyészsége. „De akárcsak az a hat másik LockBit-tag, akiket korábban azonosított és vád alá helyezett ez a hivatal, valamint az FBI és a bűnügyi osztály partnerei, Panev sem maradhatott névtelen és nem kerülhette el az igazságszolgáltatást a végtelenségig. Most felelnie kell a bűneiért. A mai bejelentés újabb csapást jelent az Egyesült Államok és nemzetközi partnereink részéről a LockBit szervezet ellen, és erőfeszítéseinket könyörtelenül folytatjuk mindaddig, amíg a csoportot teljesen fel nem számoljuk, és tagjait bíróság elé nem állítjuk.”

A pótlólagos panasz, az ebben és a kapcsolódó ügyekben benyújtott dokumentumok, valamint a bíróságon tett nyilatkozatok szerint Panev a LockBit zsarolóvíruscsoport fejlesztőjeként tevékenykedett a csoport 2019-ben vagy annak környékén történt megalakulásától legalább 2024 februárjáig. Ez idő alatt Panev és LockBit-társai a LockBit-et időnként a világ legaktívabb és legpusztítóbb zsarolóvíruscsoportjává növelték. A LockBit csoport több mint 2500 áldozatot támadott meg a világ legalább 120 országában, köztük 1800-at az Egyesült Államokban. Áldozataik a magánszemélyektől és kisvállalkozásoktól a multinacionális vállalatokig terjedtek, beleértve kórházakat, iskolákat, nonprofit szervezeteket, kritikus infrastruktúrát, valamint kormányzati és bűnüldöző szerveket. A LockBit tagjai legalább ötszázmillió dollárnyi váltságdíjat szedtek ki az áldozatoktól, és több milliárd dollárnyi egyéb veszteséget okoztak, beleértve a bevételkiesést, valamint az incidensek elhárításának és helyreállításának költségeit.

A LockBit tagjai olyan „fejlesztőkből” álltak, mint Panev, akik a LockBit rosszindulatú kódját tervezték, és karbantartották a LockBit működéséhez szükséges infrastruktúrát. A LockBit többi tagja, az úgynevezett „affiliates” hajtotta végre a LockBit-támadásokat, és zsarolt ki váltságdíjat a LockBit áldozataitól. A LockBit fejlesztői és társvállalatai aztán felosztották az áldozatoktól kicsikart váltságdíjakat.

Amint azt a pótlólagos panaszban állítják, Panev augusztusi izraeli letartóztatásakor a bűnüldöző szervek felfedezték Panev számítógépén a rendszergazdai hitelesítő adatokat egy olyan online tárolóhoz, amelyet a sötét weben tároltak, és amely a LockBit-építő több verziójának forráskódját tárolta, ami lehetővé tette a LockBit társvállalatai számára, hogy a LockBit zsarolóvírus-kártékony program egyedi verzióit hozzák létre az egyes áldozatok számára. A bűnüldöző szervek ezen a tárban felfedezték a LockBit StealBit eszközének forráskódját is, amely a LockBit leányvállalatainak segített a LockBit-támadások során ellopott adatok kiszivattyúzásában. A bűnüldöző szervek felfedezték a LockBit vezérlőpanel hozzáférési adatait is, amely egy olyan online műszerfal, amelyet a LockBit fejlesztői tartanak fenn a LockBit leányvállalatai számára, és amelyet a fejlesztők a sötét weben tárolnak.

A pótlólagos panasz azt is állítja, hogy Panev egy kiberbűnözői fórumon keresztül közvetlen üzeneteket váltott a LockBit fő rendszergazdájával, akiről a New Jersey államban májusban nyilvánosságra hozott vádiratban az Egyesült Államok azt állította, hogy Dmitrij Jurjevics Khorosev (Дмитрий Юрьевич Хорошев), más néven LockBitSupp, LockBit és putinkrab. Ezekben az üzenetekben Panev és a LockBit elsődleges rendszergazdája megvitatták a LockBit-építőn és a vezérlőpulton elvégzendő munkálatokat.

A bírósági dokumentumokból továbbá kiderül, hogy 2022 júniusa és 2024 februárja között a LockBit elsődleges rendszergazdája egy vagy több illegális kriptopénzkeverő szolgáltatáson keresztül tisztára mosott kriptopénz átutalások sorozatát hajtotta végre, havonta körülbelül tízezer dollár értékben egy Panev tulajdonában lévő kriptopénz-tárcára. Ezek az átutalások több mint 230 ezer dollárt tettek ki ebben az időszakban.

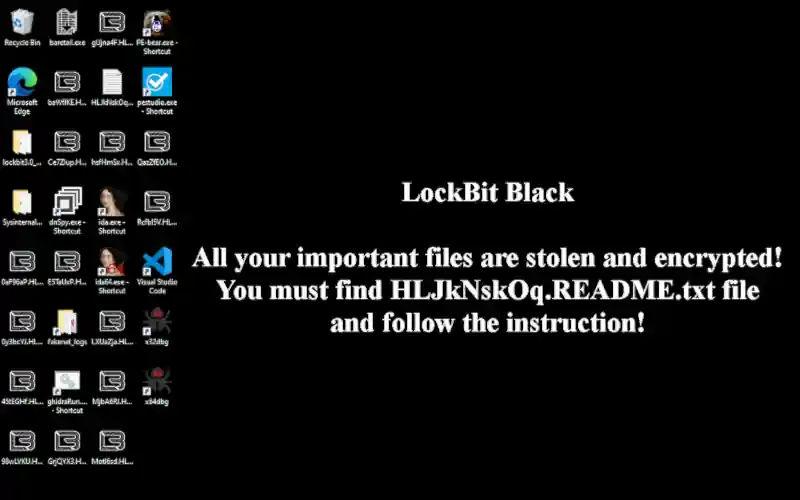

Az augusztusi letartóztatását követően az izraeli hatóságoknak adott interjúk során Panev elismerte, hogy kódolási, fejlesztési és tanácsadói munkát végzett a LockBit csoport számára, és hogy ezért a munkáért rendszeresen kapott kriptopénzben kifizetéseket, ami összhangban van az amerikai hatóságok által azonosított átutalásokkal. Panev elismerte, hogy a LockBit-csoport számára végzett munkái között szerepelt a vírusirtó szoftverek letiltására szolgáló kód kifejlesztése; rosszindulatú szoftverek telepítése az áldozat hálózatához csatlakoztatott több számítógépre; és a LockBit váltságdíjfizetési felszólítás nyomtatása az áldozat hálózatához csatlakoztatott összes nyomtatóra. Panev azt is elismerte, hogy ő írta és karbantartotta a LockBit rosszindulatú szoftver kódját, és hogy technikai útmutatást nyújtott a LockBit csoportnak.

A LockBit-vizsgálat

A Panev elleni feljelentés és Panev letartóztatása a LockBit zsarolóvírussal kapcsolatos, az Egyesült Királyság (UK) Nemzeti Bűnüldözési Ügynökségének (National Crime Agency, NCA) kiberosztálya által februárban végrehajtott, az Igazságügyi Minisztériummal, az FBI-jal és más nemzetközi bűnüldöző partnerekkel együttműködve végzett LockBit-zsarolóvírus feltárását követően történt. Amint azt a minisztérium korábban bejelentette, a hatóságok megzavarták a LockBit működését azáltal, hogy lefoglaltak számos, a LockBit által a szervezet infrastruktúrájához való csatlakozásra használt, nyilvános weboldalt, valamint átvették a LockBit adminisztrátorai által használt szerverek feletti ellenőrzést, és ezáltal megzavarták a LockBit szereplőinek azon képességét, hogy megtámadják és titkosítják a hálózatokat, valamint az ellopott adatok közzétételével fenyegetve zsarolják az áldozatokat. Ez a megszakítás sikeresen csökkentette a LockBit hírnevét és további áldozatok megtámadására való képességét, amint azt az ebben az ügyben benyújtott dokumentumok állítják.

A Panev elleni pótlólagos vádirat a New Jersey körzetben a LockBit más tagjai, köztük a feltételezett fő létrehozója, fejlesztője és rendszergazdája, Dmitry Yuryevich Khoroshev ellen benyújtott vádakat követi. A Khoroshev ellen májusban nyilvánosságra hozott vádirat szerint Khoroshev már 2019 szeptemberében megkezdte a LockBit fejlesztését, 2024-ig továbbra is a csoport adminisztrátoraként tevékenykedett, amely szerepkörben Khoroshev új társult tagokat toborzott, a „LockBitSupp” fedőnéven nyilvánosan beszélt a csoport nevében, valamint kifejlesztette és karbantartotta a társult tagok által a LockBit-támadások végrehajtásához használt infrastruktúrát. Khoroshev jelenleg az Egyesült Államok Külügyminisztériumának a transznacionális szervezett bűnözés (TOC) jutalomprogramján keresztül akár 10 millió dollár jutalomban részesülhet, az információkat az FBI www.tips.fbi.gov/ címen elérhető weboldalán keresztül fogadják.

New Jersey államban összesen hét LockBit-tag ellen emeltek vádat. Panev és Khoroshev mellett a LockBit többi, korábban megvádolt vádlottja a következő:

- Júliusban két LockBit-tag, Mikhail Vasiliev, más néven Ghostrider, Free, Digitalocean90, Digitalocean99, Digitalwaters99 és Newwave110, valamint Ruslan Astamirov, más néven BETTERPAY, offtitan és Eastfarmer bűnösnek vallotta magát New Jersey államban a LockBit zsarolóprogram-csoportban való részvételük miatt, és beismerték, hogy több LockBit-támadást is végrehajtottak amerikai és külföldi áldozatok ellen. Vasiliev és Astamirov jelenleg előzetes letartóztatásban várja az ítélethirdetést.

- Februárban, a fent leírt megszakítási művelettel párhuzamosan New Jersey államban vádiratot hoztak nyilvánosságra, amelyben Artur Sungatov és Ivan Kondratyev, más néven Bassterlord orosz állampolgárokat vádolják azzal, hogy LockBit-et vetettek be számos áldozat ellen az Egyesült Államokban, köztük országszerte a feldolgozóiparban és más iparágakban működő vállalkozások ellen, valamint a félvezető- és más iparágakban működő áldozatok ellen világszerte. Sungatov és Kondratyev továbbra is szabadlábon van.

- 2023 májusában Washingtonban és New Jersey államban két vádiratot hoztak nyilvánosságra, amelyben Mikhail Matveevet, más néven Wazawaka, m1x, Boriselcin és Uhodiransomwar néven is ismert személyt azzal vádolják, hogy különböző zsarolóprogram-változatokat, köztük a LockBit-et is felhasználva számos áldozatot támadott meg az Egyesült Államokban, köztük a washingtoni városi rendőrségen. Matveev továbbra is szabadlábon van, és jelenleg az Egyesült Államok Külügyminisztériumának TOC Rewards programján keresztül akár 10 millió dollár jutalomban részesül, az információkat az FBI www.tips.fbi.gov/ címen elérhető tippadó weboldalán keresztül fogadják.

Az Egyesült Államok Külügyminisztériumának TOC Rewards Programja a következő összegű jutalmat ajánlja fel:

- Akár tízillió dollárig terjedő összeget a Khoroshev bármely országban történő letartóztatásához és/vagy elítéléséhez vezető információkért;

- Tízmillió dollárig terjedő összeget Matveev letartóztatásához és/vagy elítéléséhez vezető információért;

- Tízmillió dollárig terjedő összeg a LockBitben kulcsfontosságú vezetői pozíciót betöltő személyek azonosításához és tartózkodási helyének meghatározásához vezető információkért; és

- Ötmillió dollárig terjedő összeg a LockBitben részt vevő vagy részt venni szándékozó bármely személy letartóztatásához és/vagy elítéléséhez vezető információkért bármely országban.

Khoroshev, Matvejev, Sungatov és Kondratyev ellen a Pénzügyminisztérium Külföldi Vagyonellenőrzési Hivatala is szankciókat rendelt el a kibertámadások indításában játszott szerepük miatt.

Áldozatsegítés

A LockBit áldozatait arra ösztönzik, hogy lépjenek kapcsolatba az FBI-jal, és adjanak tájékoztatást ezen a címen. Amint azt a minisztérium februárban bejelentette, a bűnüldöző szervek megszakítási erőfeszítései révén olyan visszafejtési képességeket fejlesztettek ki, amelyek lehetővé tehetik, hogy világszerte több száz áldozat helyreállítsa a LockBit zsarolóvírus-változat segítségével titkosított rendszereket. Az IC3 webhelyen történő információszolgáltatás lehetővé teszi a bűnüldöző szervek számára annak megállapítását, hogy az érintett rendszerek sikeresen visszafejthetők-e.

A LockBit áldozatait arra is ösztönzik, hogy látogassanak el erre az oldalra, ahol friss információkat kaphatnak az ügy aktualitásairól és az amerikai törvények szerinti jogaikról, beleértve az áldozatokra vonatkozó nyilatkozatok benyújtásának jogát és a Panev, Astamirov és Vasiliev elleni büntetőeljárásban való kártérítés kérését.

Az FBI Newark Field Office Nelson I. Delgado megbízott különleges ügynök felügyelete alatt vizsgálja a LockBit zsarolóprogram-változatot. Izrael Államügyészi Hivatala, a Nemzetközi Ügyek Főosztálya és az Izraeli Nemzeti Rendőrség; Franciaország Nemzeti Csendőrség Kibertér Parancsnoksága, Párizsi Ügyészség – Kiberosztály, valamint a Párizsi Törvényszék igazságügyi hatóságai; Europol; Eurojust; az Egyesült Királyság. NCA; Németország Landeskriminalamt Schleswig-Holstein, Bundeskriminalamt és Észak-Rajna-Vesztfália központi kiberbűnözési osztálya; Svájc Szövetségi Igazságügyi Hivatal, Zürich kanton ügyészsége és a zürichi kantonális rendőrség; Spanyolország Policia Nacional és Guardia Civil; Japán Nemzeti Rendőrségi Ügynökség; Az ausztrál szövetségi rendőrség, a svéd Polismyndighetens, a kanadai Royal Canadian Mounted Police, a holland Politie Dienst Regionale Recherche Oost-Brabant és a finn Nemzeti Nyomozó Iroda jelentős segítséget és koordinációt nyújtott ezekben az ügyekben és általában a LockBit nyomozásban.

Debra Ireland és Jorge Gonzalez, a bűnügyi osztály számítógépes bűncselekményekkel és szellemi tulajdonnal foglalkozó részlegének (CCIPS) ügyészségi ügyészei, valamint Andrew M. Trombly, David E. Malagold és Vinay Limbachia, New Jersey állam ügyészhelyettesei New Jersey államban vádat emelnek Panev és a többi, korábban megvádolt LockBit-vádlott ellen.

Az Igazságügyi Minisztériumnak az Eurojust kiberbűnözéssel foglalkozó összekötő ügyésze, a Nemzetközi Ügyek Hivatala és a Nemzetbiztonsági Osztály is jelentős segítséget nyújtott.

A hálózatok LockBit zsarolóprogram elleni védelméről további részletek a StopRansomware.gov oldalon találhatók